本文提供交换机和防火墙配置指南的摘要如下:本指南详细介绍了交换机和防火墙的配置方法,包括设置网络参数、安全策略等关键步骤。通过遵循本指南,用户可以轻松完成网络设备的安全配置,确保网络的安全性和稳定性。本指南适用于各种网络环境,是企业、个人用户进行网络安全配置的重要参考。

本文目录导读:

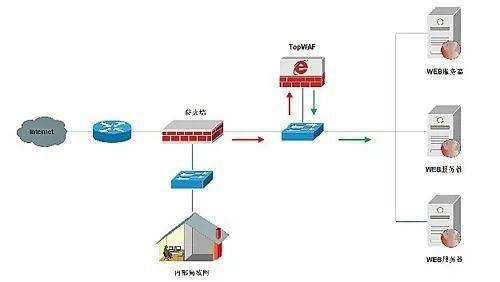

在网络架构中,交换机和防火墙扮演着至关重要的角色,交换机用于连接网络中的设备,实现数据的快速传输和共享,而防火墙则负责保护网络的安全,防止未经授权的访问和恶意攻击,本文将详细介绍交换机和防火墙的配置方法,帮助读者更好地理解和应用这些网络设备。

交换机配置

1、选择合适的交换机类型

在选择交换机时,需要根据网络规模、设备数量和业务需求进行选择,常见的交换机类型包括以太网交换机、光纤交换机和无线交换机等。

2、配置基本设置

交换机的配置主要包括端口配置、VLAN设置和IP地址分配等,需要为每个端口分配一个唯一的标识,以便进行管理和监控,根据业务需求划分VLAN,实现不同部门或业务之间的隔离,为交换机分配IP地址,以便进行远程管理和监控。

3、优化网络性能

为了提高网络性能,需要对交换机进行优化配置,启用QoS功能,实现数据的优先级调度;配置端口镜像,方便网络监控和分析;调整交换机的缓存大小和处理能力,提高数据交换速度等。

防火墙配置

1、选择合适的防火墙类型

防火墙的类型包括硬件防火墙和软件防火墙,在选择防火墙时,需要考虑网络规模、业务需求和安全需求等因素,硬件防火墙通常具有较高的性能和安全性,适用于大型企业;软件防火墙则更加灵活,适用于小型企业或个人用户。

2、配置基本设置

防火墙的配置主要包括安全策略、访问控制和日志记录等,需要设置安全策略,确定哪些流量被允许通过防火墙,哪些流量被拒绝,配置访问控制,限制对特定资源的访问权限,启用日志记录功能,记录防火墙的流量和操作日志,方便监控和分析。

3、加强网络安全防护

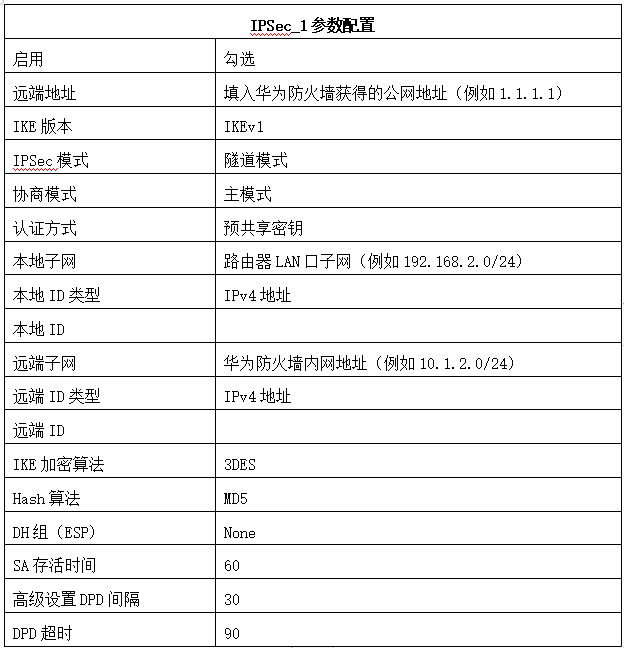

为了提高网络安全防护能力,需要对防火墙进行高级配置,启用入侵检测和防御功能,防止恶意攻击;配置内容过滤功能,阻止不良内容的传播;启用加密功能,保护数据的传输安全等,还需要定期更新防火墙的规则和策略,以适应不断变化的网络环境。

交换机与防火墙的联动配置

为了提高网络安全性和网络性能,需要将交换机和防火墙进行联动配置,当防火墙检测到异常流量时,可以自动通知交换机封锁相关端口或限制数据传输速度,从而阻止攻击扩散,还可以将交换机和防火墙的日志进行联动分析,方便故障排查和安全审计。

配置注意事项

1、在配置交换机和防火墙时,需要遵循最佳实践和标准规范,确保配置的合理性和安全性。

2、在配置过程中,需要注意设备的兼容性和互操作性,避免出现兼容性问题导致设备无法正常工作。

3、配置完成后,需要进行测试和验证,确保设备能够正常工作并满足业务需求。

4、定期检查网络环境和设备状态,及时发现问题并进行处理。

本文详细介绍了交换机和防火墙的配置方法,包括选择合适的设备类型、基本设置、优化网络性能和加强安全防护等方面,通过合理配置交换机和防火墙,可以提高网络性能和安全防护能力,保障网络的正常运行和业务的安全开展,在实际应用中,需要根据网络环境和业务需求进行灵活配置和调整。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...